Identity Management

Identitäts-Management-System an der UDE

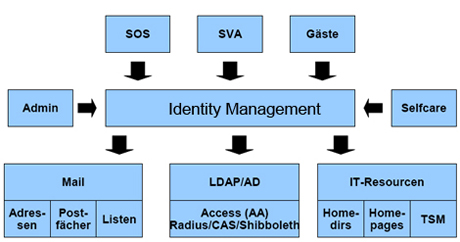

In einem Identitäts-Management-System werden an einer Stelle Daten zusammengeführt, die einzelnen Personen zuzuordnen sind. Diese Daten können dann – unter Berücksichtigung der datenschutzrechtlichen Bestimmungen - von anderen DV-Systemen für eigene Zwecke benutzt werden.

Das ZIM betreibt ein zentrales Identitäts-Management-System (IDM) zur Unterstützung der IT-Dienste und -Prozesse in der Universität Duisburg-Essen.

In diesem IDM werden Personenstammdaten von Studierenden und Mitarbeiter/innen der Hochschule aus den entsprechenden Verwaltungssystemen für Studierende und Mitarbeiter/innen übernommen, um sie anderen Systemen der IT-Infrastruktur, bei denen Studierende und Mitarbeiter/innen als 'Benutzer' auftreten, zur Verfügung zu stellen. Sonstige Personen und deren Status werden über eine separate Anwendung zur Gästeregistrierung oder über das Benutzerbüro erfasst.

Datenschutz

Daten werden nur dann aus dem Identity Management System an andere DV-Systeme weitergegeben, wenn die datenschutzrechtlichen Bedingungen erfüllt sind.

Die Einhaltung der Vorschriften des Datenschutzes wird erheblich erleichtert, weil Daten nur an einer Stelle gespeichert sind, und nur von dort unter Einhaltung der gesetzlichen Vorschriften weitergegeben werden.

Ansprechpartner

Wie funktioniert das Identity-Management-System?

Das Identitäts-Management-System des ZIM

- automatisiert den Prozess der Zuteilung von IT-Ressourcen (z. B. Unikennung, E-Mail-Adresse).

- vereinheitlicht den Zugang zu IT-Diensten durch

- eine zentrale Verwaltung von Benutzeridentitäten der verschiedenen Dienste und

- durch die Bereitstellung von zentralen Authentifizierungsdiensten (eine Kennung für alle Dienste). Hinweise zur Authentifizierung über Shibboleth finden Sie hier.

- steuert Zugriffsberechtigungen automatisiert durch die Auswertung von Personeneigenschaften (z. B. Studierende/r, Mitarbeiter/in, Studierende/r eines speziellen Faches, etc.)

- unterstützt die Administratoren von IT-Systemen durch die Übermittlung von aktuellen Daten über die Benutzer der Systeme und befreit sie von der Notwendigkeit, Benutzerdaten selbst zu erfassen.

- unterstützt den Prozess des Deaktivierens von zugeteilten Berechtigungen und des Löschens von persönlichen IT-Ressourcen.